Um zu sehen, wie die Suchen im Inkognito-Modus ausgeführt werden, müssen Sie Sie müssen eine Drittanbieter-App, einen Keylogger oder einen spezialisierten Webbrowser installieren, bevor Sie versuchen, die Suchergebnisse herauszufinden.

In diesem Fall wäre die Aggregation von Daten eine echte Aufgabe. Im Folgenden stellen wir ethische Wege vor, wie man die verborgene Geschichte einer Person sehen kann, wobei alle Besonderheiten jedes Ansatzes berücksichtigt werden.

Können Sie die Inkognito-Verlauf auslesen?

Ja, es gibt verschiedene Methoden, mit denen Sie den Inkognito-Verlauf einer Person verfolgen können.

Wie wir jedoch bereits kurz erwähnt haben, müssen Sie Apps von Drittanbietern verwenden und herunterladen, die den privaten Browserverlauf im Inkognito-Modus verfolgen. In diesem Artikel werden wir verschiedene Methoden und Techniken oder das Anzeigen des versteckten Suchverlaufs einer Person ausführlich besprechen. Zu den Methoden, die wir besprechen werden, gehören die folgenden:

Wie sehe ich den Inkognito-Verlauf in Google Chrome?

Wenn man seinen Google Chrome sieht, kann der Suchverlauf mit Hilfe von mSpy schnell erstellt werden.

mSpy ist eine dedizierte Überwachungssoftwarelösung, die eine breite Palette von Funktionen bietet. Mit einer dieser Funktionen können Sie auf den Inkognito-Browserverlauf Ihres Ziels zugreifen.

Selbst wenn Ihr Ziel seinen Browserverlauf löscht, speichert mSpy den Browserverlauf auf den Servern. Sie können die Informationen auf Ihre Festplatte kopieren.

Das Herausragende an mSpy ist die Tatsache, dass Sie die Software ausprobieren können, bevor Sie Ihren Kauf abschließen, um sicherzustellen, dass sie genau das ist, wonach Sie gesucht haben.

Eine dieser erweiterten Funktionen umfasst:

- Zugriff auf die eigene Inkognito-Geschichte;

- Sehen, welche Websites eine Person besucht;

- Mini-Beschreibungen besuchter Websites anzeigen;

- Inhalte für Erwachsene blockieren;

- Abrufen von Details wie Zeitstempeln und Lesezeichen.

Das müssen Sie tun:

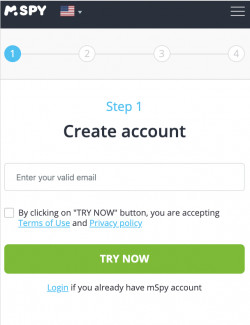

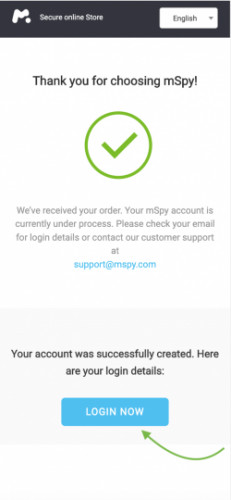

Schritt 1: Gehen Sie auf die Website von mSpy und erstellen Sie ein Konto.

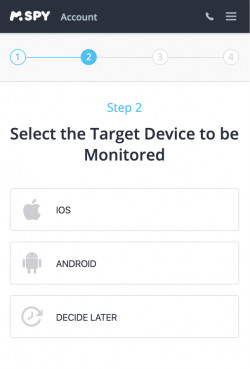

Schritt 2: Wählen Sie das zu überwachende Zielgerät aus.

Schritt 3: Wählen Sie ein passendes Abonnement aus und geben Sie Ihre Zahlungsdaten ein.

Einige Funktionen erfordern möglicherweise das Jailbreaken und/oder Rooten der iCloud-Anmeldeinformationen des Benutzers oder physischen Zugriff. mSpy kann remote auf iPhones installiert werden, während Sie für Android-Geräte physischen Zugriff erhalten müssen.

Vor-und Nachteile:

- Es bietet eine umfangreiche Reihe von erweiterten Funktionen.

- Es ist zuverlässig

- Es ist einfach zu bedienen

- Es erfordert ein Abonnement.

- Einige Funktionen erfordern Rooting oder Jailbreaking.

So sehen Sie den Inkognito-Verlauf auf dem iPhone

Wenn Sie den Safari-Inkognito-Browserverlauf Ihres Ziels nicht gesichert haben, können Sie die iMyFone D-Back iPhone-Datenwiederherstellungssoftware verwenden.

Mit diesem Tool können Sie die gelöschten Online-Aktivitäten und den Suchverlauf Ihres Ziels anzeigen und es ist mit fast allen aktuellen iOS-Versionen und -Geräten kompatibel.

Hier ist ein Video zum Wiederherstellen des gelöschten Suchverlaufs auf dem iPhone mit iMyFone D-Back:

Und genauere Anleitung:

- Laden Sie das Tool herunter und öffnen Sie die Installationsdatei.

- Installieren Sie die Software auf Ihrem Computer.

- Öffnen Sie das Programm.

- Verbinden Sie Ihr iPhone mit Ihrem PC über USB-Kabel.

- Wählen Sie das Von iOS-Gerät wiederherstellen Möglichkeit.

- Klicken Start.

- Sobald das Programm Ihr Telefon erkennt, drücken Sie Nächste.

- Nun werden Sie aufgefordert, den Datentyp auszuwählen, den Sie wiederherstellen möchten. Wählen Safari-Geschichte und drücke Scan.

- Sobald der Scan abgeschlossen ist, sehen Sie den gesamten Verlauf des Webbrowsers, der wiederhergestellt wurde.

- Wählen Sie die Informationen aus, die Sie sehen möchten, und drücken Sie Genesen.

Vor-und Nachteile:

- Es ist schnell und zuverlässig.

- Einfach zu verwenden

- Es ist nicht kostenlos

- Sie müssen physischen Zugriff auf das Gerät erhalten.

So sehen Sie den Inkognito-Verlauf auf Android

Wenn Ihr Ziel andererseits ein Android-Benutzer ist, können Sie eine der beiden Methoden verwenden, die wir besprechen werden, um den Verlauf des Inkognito-Modus anzuzeigen.

Verwenden Sie das Google-Konto Ihres Ziels, um den gelöschten Inkognito-Verlauf abzurufen

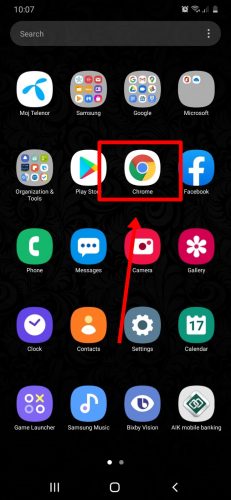

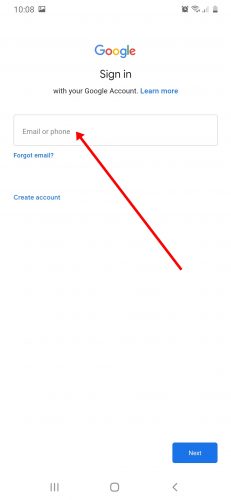

Schritt 1: Öffne das Chrome-App auf Ihrem Android-Gerät.

Schritt 2: Eintreten https://www.google.com/settings.

Schritt 3: Geben Sie die Anmeldeinformationen des Ziels ein.

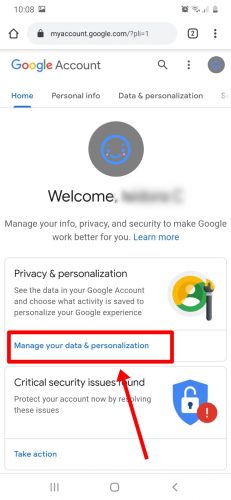

Schritt 4: Drücken Sie die Daten & Personalisierung Möglichkeit.

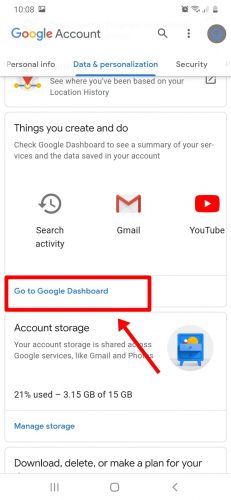

Schritt 5: Suchen Sie die Dinge, die Sie erstellen und Abschnitt machen und klicken Gehen Sie zu Ihrem Google Dashboard.

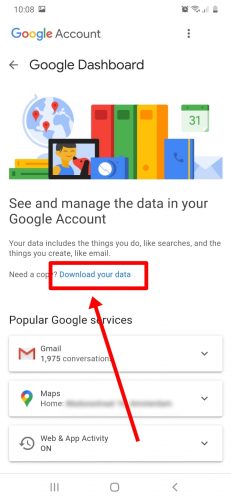

Schritt 6: Auswählen Daten herunterladen.

Schritt 7: Sehen Sie sich ihre Inkognito-Geschichte an.

Vor-und Nachteile:

- Es ist kostenlos

- Es ist anfängerfreundlich

- Sie benötigen die Google-Anmeldeinformationen Ihres Ziels.

Verwenden Sie die RecoverIt-Datenwiederherstellungssoftware

Wenn die obige Methode aus irgendeinem Grund nicht funktioniert, können Sie jederzeit eine Wiederherstellungssoftware verwenden, um den Verlauf des Inkognito-Modus anzuzeigen. So geht's:

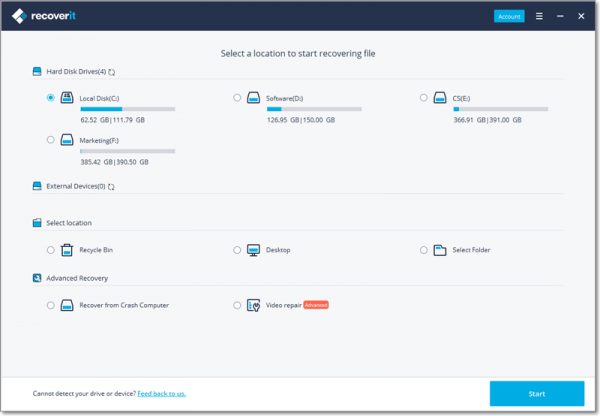

Schritt 1: Laden Sie die RecoverIT-Datenwiederherstellungssoftware herunter und installieren Sie sie

Schritt 2: Verbinden Sie Ihr Android-Gerät über ein USB-Kabel mit Ihrem PC

Schritt 3: Starten Sie das Wiederherstellungsprogramm

Schritt 4: Warten Sie, bis die Software Ihr Telefon erkennt – Sie finden es auf der Registerkarte Externe Geräte.

Schritt 5: Wählen Sie Ihr Telefon aus und starten Sie den Scan

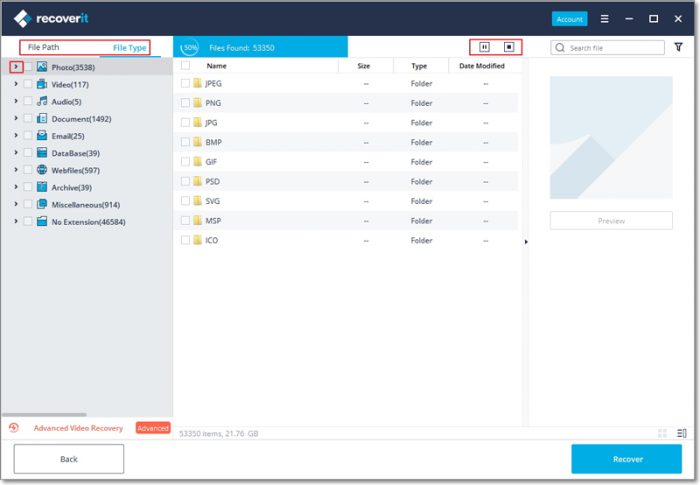

Schritt 6: Die Wiederherstellungssoftware durchsucht alle Gerätestandorte nach gelöschten Informationen und Daten.

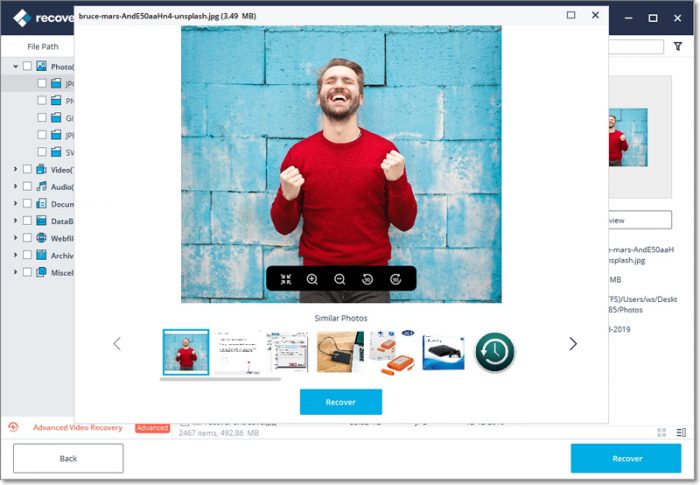

Schritt 7: Sobald der Scan abgeschlossen ist, können Sie den Browserverlauf wiederherstellen und sehen, was Ihr Ziel vorhat

Vor-und Nachteile:

- Es ist zuverlässig

- Es ist anfängerfreundlich

- Sie müssen physischen Zugriff auf das Gerät erhalten.

- Erweiterte Funktionen erfordern ein Abonnement

![So kann man den Inkognito-Modus Verlauf auslesen [2023 Guide]](https://www.experts4handys.de/wp-content/uploads/2022/12/so-kann-man-den-inkognito-modus-verlauf-auslesen-2023-guide-950x500.jpg)